新加坡網路安全公司pQCee的執行長陳德源博士明確區分了這兩者。在他看來,加密敏捷性需要的不僅是支援多種演算法或協議級協商,它還要求能夠以經濟高效、及時且無干擾的方式,採取適當的加密防禦措施。這意味著情報、治理和緩解措施需要在分層防禦架構中協同工作,以維持量子安全狀態。

pQCee 本週發布了一款適用於 Microsoft Windows 的加密敏捷型下一代加密 (CNG) 提供者。該公司稱,這是首個同時支援 NIST FIPS 204 ML-DSA 和 FIPS 205 SLH-DSA 憑證的 CNG 解決方案。該提供者允許組織整合後量子演算法、混合經典與後量子演算法、特定國家/地區的標準(例如馬來西亞的 MySEAL 和韓國的 KpqC),以及與智慧卡、USB 令牌、HSM 和可信任執行環境等硬體的整合。

pQCee 正在 RSAC 2026 大會(S-1945 展位)上展示該產品,該公司還在會上宣布與 PQShield 和飛天科技建立合作夥伴關係,將他們的加密模組整合到該框架中。

誰最容易受到「先收穫後解密」的影響?

目前市場面臨的迫切威脅是「先收集後解密」(HNDL)攻擊,攻擊者先收集加密數據,意圖在量子運算能力達到足夠水準後再進行解密。這種攻擊利用了RSA和ECC等公鑰密碼系統對量子電腦的脆弱性。

Dr. Tan Teik Guan指出,金融機構、醫療機構以及政府和國防組織面臨的風險最大,但不同機構所面臨的風險性質有所不同。對於金融機構而言,交易資料外洩會造成隱私和聲譽損害。對於醫療機構而言,病患病歷和治療記錄的洩漏會帶來更嚴重的隱私問題。對於政府和國防機構而言,機密文件或電子郵件的洩漏會對經濟穩定和公眾信任造成影響。公共事業業的情況則有所不同。Dr. Tan Teik Guan認為,大多數公用事業營運數據並非透過網路傳輸,這使得敵對勢力更難取得這些數據,而且大多數數據僅與當前相關,而非具有多年期的意義。

也就是說,在他看來,HNDL只是未來幾十年將定義網路安全格局的眾多量子威脅中的第一個。現在就開始應對HNDL的組織,也同時建構了應對未來量子挑戰所需的流程、治理結構、採購實務和培訓計畫。

為什麼完整的加密資產清單可能不是正確的起點

後量子時代指導理論的一個常見建議是,建立一份完整、準確的企業環境中密碼技術部署位置清單,但Dr. Tan Teik Guan反對將此作為首要任務。

Dr. Tan Teik Guan指出,企業約80%的技術需求都外包出去,涵蓋從網路路由器和雲端基礎設施到作業系統和儲存等方方面面。在互聯互通且不斷變化的環境中,完成全面的技術清單意味著,等到零日漏洞修補程式應用完畢時,清單可能已經過時了。

pQCee建議的方法是先識別高風險系統和麵向互聯網的數據,然後應用多層防禦措施,例如端到端後量子加密和後量子TLS 1.3,以增加HNDL攻擊的執行難度,之後可以進行資產清點工作。

對供應鏈進行壓力測試

供應鏈風險是一個獨立且持續存在的問題,即使企業本身系統安全無虞,如果供應商尚未取得後量子時代技術進步,企業仍可能面臨風險。

Dr. Tan Teik Guan推薦的方法包含三個步驟。首先,企業應要求供應商提供後量子時代的產品路線圖。其次,企業應要求供應商在交付任何解決方案或服務時同時提供加密物料清單(CBOM)。最後,企業也應要求供應商詳細說明其後量子時代的遷移策略。這些步驟有助於企業評估供應商的路線圖是否符合自身的時間表,或是否需要將更換供應商納入規劃流程。

雲端服務提供者涵蓋了部分情況

包括 AWS 和 Azure 在內的雲端服務供應商一直在擴展其量子安全產品,而希望簡化其後量子策略的組織有時會依賴這些產品作為主要解決方案。

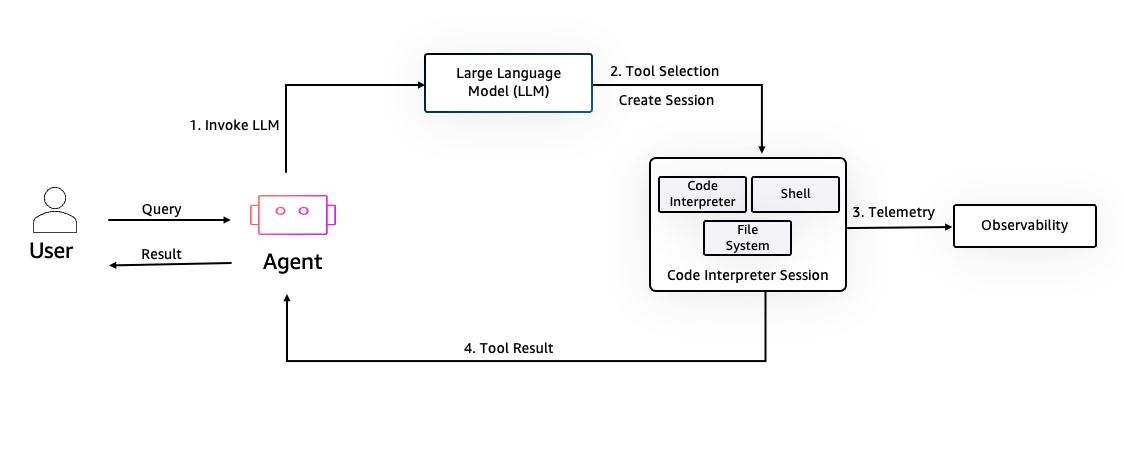

Tan 博士指出,pQCee 的加密敏捷縱深防禦框架可作為理解該方法限制的參考。雲端服務供應商的量子安全產品能夠保護傳輸中和靜態資料。然而,其他層面的防禦則超出了雲端服務供應商的服務範圍,因此,僅依賴雲層保護的組織在整體安全態勢中存在漏洞。

資料來源:https://www.helpnetsecurity.com/2026/03/23/ciso-post-quantum-crypto-agility/