領先的網路安全公司 Sublime Security 的一份新報告揭露了一項正在進行的電子郵件詐騙,該詐騙利用來自 Google 的虛假工作機會誘騙使用 Google Workspace 和Microsoft 365 的用戶洩露他們的私人登入詳細資訊。這種大範圍的憑證釣魚詐騙(註)行為冒充了 Google Careers 的推廣活動。 這種網路釣魚(Phishing)騙局的目標是竊取機密的登入資訊,例如使用者名稱和密碼。

註:

憑證網路釣魚(Credential Phishing)是一種網路詐騙手法,目的是誘騙使用者輸入他們的登入憑證(例如帳號和密碼),讓攻擊者能夠取得並濫用這些資訊。憑證網路釣魚通常透過以下方式進行:

- 偽裝訊息:攻擊者發送看似來自公司、銀行或同事的電子郵件、簡訊或社群訊息。

- 惡意連結:訊息中包含連結,導向偽造的登入頁面,模仿真實網站外觀。

- 誘導輸入憑證:使用者在假網站上輸入帳號密碼,這些資料會被攻擊者截取。

- 帳戶入侵:攻擊者利用取得的憑證登入真實帳戶,進行資料竊取、詐騙或進一步滲透企業系統。

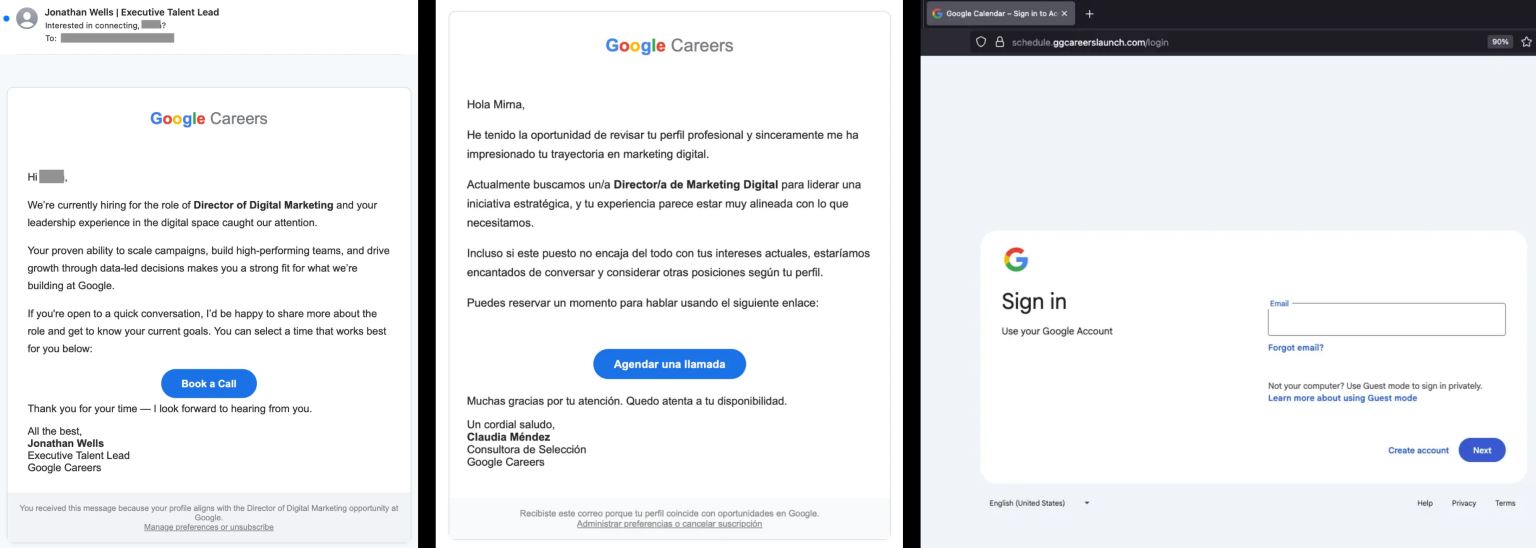

這種騙局始於一封詢問「你願意談談嗎?」的電子郵件,並且主要發送給使用公司電子郵件地址的目標,因為攻擊者甚至試圖過濾掉非商業帳戶。這種針對性極強的攻擊表明,詐騙分子意在鎖定企業環境,因為從企業帳戶竊取憑證的潛在價值遠高於個人帳戶。

讓這種威脅更加令人擔憂的是,詐騙者不斷地進行調整以避免被偵測。研究人員觀察到威脅行為者會隨著時間的推移不斷改進和調整他們的策略和技術,攻擊者濫用Salesforce和 Recruitee 等服務來發送這些電子郵件。利用 Salesforce 或 Recruitee 這類合法的雲端服務來發送惡意郵件,能有效幫助攻擊者繞過許多傳統的電子郵件安全過濾器,因為這些服務的發送信譽通常是良好的。

這種詐騙郵件的變化極多,不僅有英文版本,還出現了西班牙文、瑞典文等多種語言版本,擴大了攻擊範圍。發件人的名稱和電子郵件地址也頻繁更換,有時會使用虛假的招聘人員姓名,甚至冒充 Google 的特定部門,例如使用 GG Careers hire@googleadjobhub.com 等看似可信的寄件人名稱。

如果收件人點擊電子郵件中的「預約通話」(Book a Call)連結,他們將進入一個精心設計的多步驟陷阱。首先,他們可能會被引導至一個模仿 Cloudflare Turnstile 驗證的假頁面,以此進行初步篩選或掩飾。隨後,目標會進入一個看起來像 Google Careers 會議安排器的頁面,被要求輸入個人詳細資料。最後,攻擊會進入竊取憑證的階段,這是一個標準的假登入頁面,完全模仿 Google 的登入介面,一旦用戶輸入其 Workspace 或 Microsoft 365 的憑證,資訊就會立即落入詐騙者手中。

進一步的調查揭示了詐騙者規避電子郵件安全掃描工具的狡猾伎倆。他們透過隱藏的網路格式編排,例如將「Google Careers」等關鍵詞的每個字母放入單獨的標籤元素中,來拆解這些詞彙。這種簡單的程式碼技巧使安全程式難以將完整的惡意短語識別出來,從而成功繞過基於內容關鍵詞的偵測機制。

網路安全公司 Sublime Security 的偵測引擎成功識別並阻止了這些攻擊,主要依據的指標之一是連結所在的域名是在過去 30 天內註冊的。儘管如此,針對單一詐騙活動的不斷變更證明了線上警惕性已成為專業生活的基本組成部分。

網路安全公司 Netcraft等網路安全公司最近警告稱,複雜的招募詐騙活動正在大幅增加。因此,如果您意外收到一份很棒的工作機會,請務必在點擊任何連結或分享您的個人資訊之前核實其來源。企業用戶應始終通過官方管道或直接聯繫公司人力資源部門來驗證任何意外收到的高價值工作邀約,切勿點擊郵件中的連結或在未經核實的頁面上輸入任何登入憑證。這場持續演變的詐騙案提醒著所有企業組織,尤其是那些大量使用雲端辦公軟體(如 Google Workspace 和 Microsoft 365)的企業,必須不斷提升員工的網路安全意識和訓練,並部署更先進的威脅偵測技術來防範這類日趨複雜和高度逼真的網路釣魚攻擊。

資料來源:https://hackread.com/fake-google-job-offer-email-scam-workspace-microsoft-365/