- 報導概述

依原文記載,2026 年 4 月 29 日 Industrial Cyber 報導 MITRE 於 4 月 22 日發布的討論文件《Cybersecurity Risk Analysis for Medical Devices in the Era of Evolving Technologies》(公開發布案號 PR-26-0682)。MITRE 同期還發布第二份白皮書《Considerations for Managing Challenges in Software Bill of Materials (SBOM) Data Normalization》。FDA 已將兩份文件列入醫材資安資源頁面,視為產業重要參考。

報告分析三大新興技術導入醫療器材所引入的新攻擊面:雲端運算、AI/ML、後量子加密(PQC)。論文以實證案例(包括 2021 年 Elekta 雲端勒索影響超過 170 個治療點的事件)佐證雲端攻擊的廣泛 blast radius,警告「跨數百個醫療機構的單點失效」是新型威脅樣態。針對 AI/ML,報告涵蓋訓練資料污染、prompt injection、AI 生成程式碼隱藏漏洞、HIPAA 成員推論攻擊(membership inference)、適應 vs. 鎖定模式取捨等議題。對 PQC,報告強調「harvest-now, decrypt-later」威脅與 NIST 已標準化的 PQC 演算法(FIPS 203/204/205)的醫材導入挑戰,特別是植入式醫材的硬體更換難題。

報告的核心治理命題是:醫材資安風險管理已從「醫材製造商(MDM)+ 醫療機構(HDO)的雙方共同責任」演進為「MDM + HDO + 第三方雲端 / AI / 加密服務提供者的多方共同責任」。MITRE 強調這個轉變要求重新定義角色責任、Service Level Agreement內容、合約條款、SBOM 維護、威脅建模等治理基礎設施。

本報告的分析焦點不在重複 MITRE 的論述(讀者可直接讀原始白皮書),而在從台灣醫材產業視角拆解 MITRE 三層風險框架的實質意涵:對外銷美國 FDA、歐盟 MDR 的台灣醫材廠商,這份白皮書為何不只是學術討論,而是 12–24 個月內國際合規問卷的潛在內容;對台灣醫療機構,居家自管醫材時代的責任分散如何衝擊既有的 ISMS 設計;對被指派 AIMS / PIMS 的負責人,醫材場景中 AI 治理與個資保護如何複雜化。

- 真正的訊號:醫材責任歸屬模型的歷史性轉折

MITRE 是美國政府主要資助的非營利研究機構(聯邦 FFRDC,Federally Funded Research and Development Center),本份白皮書由 FDA 認可、收錄於官方醫材資安資源頁面。這是 4 篇本系列分析中,原文資訊可信度最高的一份——讀者組織可將其作為治理參考的主要文件

依本報告判斷,MITRE 報告揭示的不只是「三大新興技術帶來新風險」這個表層命題,而是醫材資安治理基本模型的歷史性轉折:

這個轉折的關鍵啟示是:過去單一品質管理系統(QMS)足以涵蓋醫材廠商的責任,現在需要 QMS + ISMS + AIMS + PIMS 的多管理系統整合治理。對台灣醫材廠商而言,這不只是新增認證項目的問題,而是組織治理結構重新設計的問題。

這個轉折的關鍵啟示是:過去單一品質管理系統(QMS)足以涵蓋醫材廠商的責任,現在需要 QMS + ISMS + AIMS + PIMS 的多管理系統整合治理。對台灣醫材廠商而言,這不只是新增認證項目的問題,而是組織治理結構重新設計的問題。

- 原文真正的隱含警訊與媒體層的訊息差距

MITRE 報告中一個關鍵但未充分展開的論點是「醫材使用環境從受控醫療機構擴展到居家與病人自管環境」。這個轉變的安全意涵極其深遠:

- 醫療機構環境:有專業 IT 維運、有控制的網路、有資安策略

- 居家環境:消費級網路(家用 Wi-Fi)、無資安專業人員、可能與 IoT 設備混用網段、病人或家屬作為「最終操作者」

MITRE 點出「降低醫療機構員工可實際施加的監督與控制」,但沒有充分說明這對既有資安架構的衝擊:醫材的威脅模型過去基於「在醫院網段內」的假設,這個假設已失效。當血糖監測儀、連續式血糖機(CGM)、心律監測器、CPAP 等醫材在病人家中運作,連接公有雲服務,與病人的智慧型手機 app 互動,整個資安信任邊界已重新繪製。

媒體層的訊息差距:原文未充分展開的台灣相關性

原文(Industrial Cyber)作為國際性產業媒體,自然以美國視角為主。對台灣讀者,以下幾個關鍵脈絡未被充分展開:

- 台灣醫材產業的雙重身份:台灣既是主要醫材製造國(佳世達、明基醫、聯亞、太醫、雃博、康聯生醫等),也是重要的健保體系下醫材使用國。這意味著本議題對台灣的衝擊是製造端 + 使用端雙重的,比美國醫療業特殊。

- TFDA 既有規範的銜接:TFDA 已公告「人工智慧/機器學習技術之醫療器材軟體查驗登記技術指引 (FDA器字第1091607253號公告)」、「醫療器材軟體確效指引 (FDA器字第1061607211號公告) 」,這些指引與 MITRE 框架的銜接點未被原文討論。

- 國際合規連動:銷貨美國的台灣醫材廠商已被 FDA 要求提交 SBOM、資安管理計畫,這是美國 FDA 自 2023 年 PATCH Act 後的明確要求,MITRE 框架可能成為下一輪 FDA 上市前審查的更嚴格依據。

- AI/ML 醫材的快速成長:依 TFDA 2024 年公告,台灣已有 37 項自製 AI/ML 醫材獲准、67 項境外輸入。這個數量在 2026 年只會更高,每一項都受 MITRE 報告所指出的 AI/ML 風險直接影響。

- 框架解析

MITRE 這份白皮書定位為「discussion paper」(討論文件)而非標準或法規,依公開資料其撰寫方法論為地景分析:包含文獻回顧 + 與 MDM、HDO、監管機構、資安廠商的訪談。其輸出不是強制性要求,而是讓產業共同建構未來治理方向的對話基礎。

依本報告判斷,這份文件的真正價值不在於提供「立即可採取的清單」,而在於重新定位醫材資安的問題本質:從「保護裝置不被攻擊」轉為「在多方責任、長生命週期、跨環境部署下,維持持續可演化的安全狀態」。

MITRE 將雲端在醫材的應用分為兩個面向:取得與部署(acquisition and deployment) 與 軟體開發(software development)。雲端風險的結構性特徵:

― 政策與流程層:基於雲服務模型清楚定義角色責任、SLA 條款、與 HDO 與 CSP 的合約條款;引用 ISO 13485:2016 與 NIST 雲端安全指引;DevSecOps 嵌入到雲原生開發

― 韌性架構與設計層:將雲端元件納入 SBOM 與威脅建模、跨雲端技術堆疊繪製信任邊界、利用 MITRE ATT&CK 雲端矩陣與 OWASP cheat sheets、CSP 原生資安工具

― 準備與回應層:跨地理區域部署(含法規考量)、本地快取與離線運作模式、地理分散備份

Elekta 案例的真正意義:依公開資料,2021 年 Elekta 雲端服務的勒索事件影響其放射治療系統,包括美國、歐洲多家醫院的癌症治療延遲。這是雲端醫材時代「單點故障 + 大規模影響」的早期警訊,但 5 年後類似事件規模可能更大。

- AI/ML 風險子框架

MITRE 將 AI/ML 醫材的風險按生命週期分為三大階段:演算法開發、運作使用、軟體基底(即使醫材不直接使用 AI/ML,但若軟體用 AI 生成程式碼也有風險)。AI/ML 風險的特殊性:

- MITRE 提出的緩解架構(四項重點):

- 保護學習環境:訓練資料、參數、模型、prompt 與相關系統防止篡改;訓練集與測試集嚴格分離防資料污染

- 約束機制:guardrails、自動化測試、領域專家紅隊測試、Retrieval Augmented Generation(RAG)、prompt engineering、超參數設定

- 嵌入軟體安全程式:對 AI/ML 元件做威脅建模、最小權限存取、信任邊界執行(特別是雲端或第三方 AI 元件)、輸出完整性驗證

- 採購階段風險評估:對 AI/ML 元件採購做風險與責任分析,含病人安全、產品正確性、資料機密性等後果評估

MITRE 報告未充分展開的隱含議題:當 AI/ML 醫材在居家環境運作,病人成為「人在迴圈」(human in the loop)的最後一道防線——但病人通常缺乏醫療專業,無法判斷 AI 輸出的合理性。這個結構性弱點,MITRE 沒有提供明確緩解。

- 後量子加密(PQC)子框架

MITRE 對 PQC 的論述基於三個技術現實:

― 資源需求增加:PQC 演算法雖然不顯著慢,但需要更多記憶體、更大程式碼、更多處理能力、更長訊息——這對資源受限醫材(如植入式裝置、可穿戴裝置)是嚴重挑戰

― 與 legacy 互通:新 PQC 啟用裝置必然要與舊系統介接,需要端點同時處理多個加密標準

― 過渡時程的多元性:依工程約束、財務、法律、裝置壽命、更換可行性而異——植入式醫材的極端案例:更換加密可能需要侵入性醫療程序

依公開資料,NIST 已於 2024 年 8 月發布首批最終 PQC 加密標準:

― FIPS 203(ML-KEM):基於 CRYSTALS-Kyber,用於金鑰封裝

― FIPS 204(ML-DSA):基於 CRYSTALS-Dilithium,用於數位簽章

― FIPS 205(SLH-DSA):基於 SPHINCS+,用於數位簽章

NIST 計畫於 2035 年禁用現行脆弱演算法(含 RSA、ECC 等)。這給醫材產業 9 年時間完成過渡。對於壽命 10–20 年的醫材,現在採購的部分裝置可能在使用壽命內無法完成 PQC 過渡。

「Harvest-Now, Decrypt-Later」威脅的具體意涵:攻擊者今日截獲加密的醫療資料,待量子電腦(CRQC,Cryptographically Relevant Quantum Computer)成熟後解密。對於極長保存期的醫療資料(病史、基因組、長期治療紀錄),這是現在已啟動的威脅。

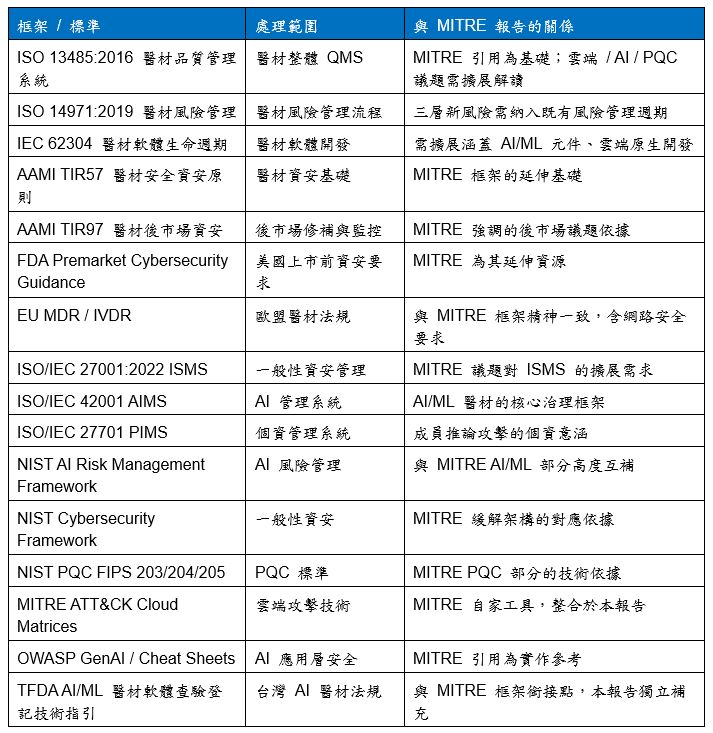

- 與相關框架的對照關係

對台灣醫材廠商而言,MITRE 框架不取代既有 ISO 13485 體系,而是補充三層新興技術風險的處理層。

對台灣醫材廠商而言,MITRE 框架不取代既有 ISO 13485 體系,而是補充三層新興技術風險的處理層。

- 改善重點與規劃資訊(Improvement Focus)

- 理論面:MITRE 提供清晰的三層框架與多項緩解建議

- 實務面的落差:

― 中小型醫材廠商的能力缺口:威脅建模、SBOM 維護、AI 紅隊測試需要專業能力,多數中小廠未具備

― 居家環境的監控失能:病人不會配合定期更新、不會配合資安監控,緩解機制需要重新設計

― PQC 過渡的成本:對植入式醫材,硬體更換可能不可行;軟體更新可能需要重新查驗登記

― 跨國法規不一致:FDA、EU MDR、TFDA、PMDA(日本)、NMPA(中國)對相同議題可能有不同要求

― 保險條款落差:醫材專業責任險對「雲端事件造成醫療失誤」、「AI 誤判造成醫療失誤」的條款仍不成熟。

本事件屬於規劃啟示性質為主、合規時間性為輔——MITRE 報告本身為討論文件而非強制標準,但其對 FDA、EU MDR、TFDA 等法規體系的潛在影響具有明確的時間性(12–24 個月內預期出現法規對應動作)。第六章採改善重點與規劃資訊形式。由於本議題對台灣醫材產業(製造端 + 使用端)有極高實質相關性,本報告的改善重點刻意分為製造端(MDM)視角與使用端(HDO)視角兩個並列軸線。從本事件提煉的核心防護命題:

― 醫材資安治理已從「雙方共同責任」演進為「多方共同責任」。組織不能再以「我們是 MDM,HDO 應該負責環境安全」或「我們是 HDO,MDM 應該負責產品安全」的二分法處理。雲端服務商、AI 模型供應商、加密元件供應商等第三方,都成為共同責任鏈的一環。契約條款、SLA、SBOM、責任分擔機制是這個多方治理的核心基礎設施。

― 「醫療機構環境」假設已失效。傳統醫材資安假設裝置在受控醫療機構網段內運作,這個假設在居家照護、可穿戴裝置、病人自管 app 時代已失效。新的威脅模型必須涵蓋公有網路、消費級 IT 環境、病人作為操作者等場景。

― 長生命週期醫材是 PQC 過渡的核心挑戰。NIST 計畫 2035 年禁用現行脆弱加密演算法,但壽命 10–20 年的醫材(特別是植入式裝置)需要更早的規劃——因為現在採購的部分裝置可能在使用壽命內無法完成 PQC 過渡。Crypto-agility(加密敏捷性)應成為新醫材的設計原則。

― AI/ML 醫材的責任鏈管理是 ISO 42001 真正的考驗。從訓練資料、模型權重、prompt、子系統輸入的完整資料鏈,每一環的攻擊都會破壞整體可信度。組織的 AIMS 是否真能涵蓋這個責任鏈,是醫材場景的壓力測試。

資料來源:https://industrialcyber.co/medical/mitre-flags-rising-cyber-risks-as-medical-devices-adopt-ai-cloud-and-post-quantum-technologies/