漏洞核心:藍牙配置與 Root 存取

Alias Robotics 發布了對 Unitree G1 人形機器人的分析,結論是該設備可被利用作為間諜和網路攻擊的工具。其測試結果揭示了機器人設定流程中的一個致命缺陷,允許攻擊者在藍牙覆蓋範圍內的任何人,皆可利用此過程注入命令並獲得 Root 權限,從而完全控制機器人。此問題的根源在於機器人透過「低功耗藍牙」(BLE)處理 Wi-Fi 網路名稱和密碼的設定過程,該通訊通道未能對用戶發送的內容進行有效過濾。

更為關鍵的是,所有 Unitree G1 設備以及同一公司的其他型號,都共享相同的「硬編碼 AES 加密金鑰」(hardcoded AES encryption key),這使得此類攻擊成為可能。研究人員指出,只要具備 BLE 近端接觸和通用憑證知識,攻擊者即可透過配置守護程式實現遠端程式碼執行(Remote Code Execution, RCE),取得最高的 Root 權限。一旦攻擊者獲得控制權,他們可以透過更改憑證或新增遠端帳戶來保持持久存取。此外,研究人員對機器人配置檔案的加密系統進行了審查,發現其兩層保護機制皆存在弱點,尤其是外部層使用了已知不安全的 Blowfish 加密演算法的基本模式,且同樣使用所有 G1 機器人共享的單一 128 位元金鑰。這意味著一旦一個設備的金鑰被解密,整個機器人機隊的配置檔案皆可被解讀,結果是整個機器人機隊共享一個單一的秘密,面對針對性分析或逆向工程時毫無防禦能力。

數據外洩:持續監控與隱私侵犯

網路流量分析揭示了 Unitree G1 機器人所隱藏的重大隱私風險:它持續不斷地向位於中國的伺服器傳輸大量數據。這些被傳輸的數據具有高度敏感性,包括電池狀態、關節扭矩、運動狀態,以及來自攝影機、麥克風和內部服務的感測器資訊。

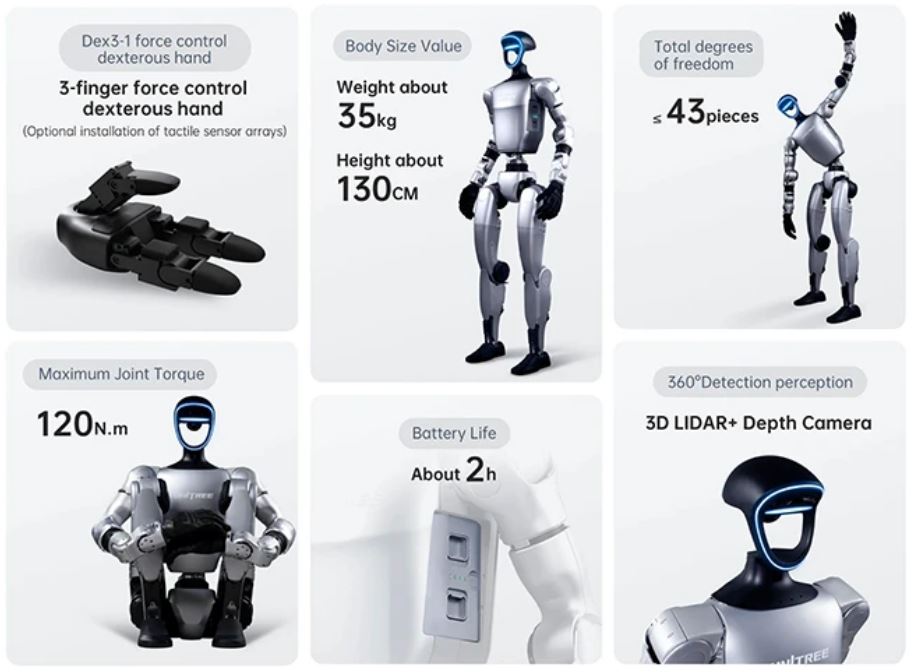

具體的數據傳輸行為包括:每隔五分鐘,機器人會自動向連接埠 17883 上的兩個位址發送 JSON 封包,這些傳輸是自動進行的,且若中斷會自動重新連線。另一個進程則使用無需憑證驗證的 SSL 通道與第三台伺服器保持即時的 WebSocket 會話,這允許持續的訊息交換,其中可能包含文本或語音數據。最關鍵的隱私問題在於,用戶不會被告知任何此類傳輸,且沒有任何可見的指標或同意機制。Alias Robotics 捕捉到的樣本顯示,機器人會傳輸來自麥克風的音訊、來自攝影機的視訊,以及來自光學雷達(LIDAR)和 GPS 模組的空間數據。這表明 G1 人形機器人在開機狀態下,只需數秒鐘即會自動連線至遙測伺服器並開始傳輸內部狀態,使其成為一個未經授權、具備高階感知能力的監控裝置。

法律與倫理衝擊:GDPR 與 CCPA 的衝突

機器人未經用戶知情和同意便自動且連續地向國外伺服器傳輸敏感數據的行為,嚴重違反了多項國際隱私保護法規。在歐洲,此類行為公然違反了《一般資料保護規範》(GDPR)第 6 條和第 13 條規定的資料保護規定,這些條款要求數據處理必須基於合法基礎(例如用戶明確同意),並要求提供有關數據收集和處理的透明資訊。在美國,它與《加州隱私法》(California Privacy Laws, CCPA)相衝突,該法要求用戶必須擁有選擇退出此類追蹤的選項。

Alias Robotics 創辦人 Víctor Mayoral-Vilches 對此提出嚴正警告:「我們的發現具有顛覆性,因為它們預示了這種新型數據飢渴機器人的未來:新一代技術特洛伊木馬將進入我們的家庭、工廠和公共場所,解決特定問題,但代價是犧牲我們的隱私和基本權利,這種情況需要可驗證的糾正措施和立即的監管。」這凸顯了人形機器人作為「監視設備和攻擊媒介的雙重角色」,使其成為一個獨特的網路安全議題。

機器人作為網路攻擊平台的潛能

研究人員的第二個案例研究測試了 Unitree G1 是否可以自主發起網路攻擊。他們在機器人的處理器上安裝了一個被稱為「網路安全 AI 框架」(CAI)的系統。CAI 具備執行偵察、漏洞掃描和漏洞利用規劃的能力。透過實驗,CAI 成功識別了開放的通訊通道,並確認可以透過相同的藍牙漏洞注入命令。

該框架進一步探索了 MQTT 和 WebRTC 路徑,並找到了操縱「空中下載更新」(over-the-air update)機制的途徑。儘管出於道德考量,研究人員沒有執行攻擊序列,但實驗結果清楚表明,一旦機器人被入侵,它可以從單純的數據收集設備轉變為對同一網路上的其他系統發起攻擊的平台。例如,一個被植入辦公室或實驗室的機器人,可以成為企業間諜的工具,默默收集機密信息並傳輸至外部,也可以被遠端遙控用於在內部網路中橫向移動並實施入侵。這為工業和家庭環境的安全帶來了前所未有的挑戰,要求業界必須以適應性安全系統和 AI 驅動的防禦措施來應對機器人所帶來的複雜混合威脅。

資料來源:https://www.helpnetsecurity.com/2025/10/16/unitree-g1-humanoid-robot-vulnerability

研究 Alias Robotics 對 Unitree G1 人形機器人的安全分析,揭露其藍牙配置漏洞、硬編碼加密金鑰問題,以及未經用戶通知將大量感測器數據連續傳輸至中國伺服器的行為。